Jakarta –

Pengguna HP Android lawas di Indonesia harus berhati-hati saat menginstal aplikasi tidak resmi. Pasalnya peneliti keamanan menemukan beberapa kampanye malware yang mengincar ponsel Android lawas.

Peneliti keamanan dari Check Point menemukan lebih dari 120 kampanye serangan siber yang menggunakan malware Rafel RAT. Malware ini memungkinkan penjahat siber melakukan aktivitas berbahaya seperti pencurian data, mata-mata, dan manipulasi perangkat.

Laporan Check Point mengungkap sebagian besar korban serangan malware ini berada di Amerika Serikat, China, dan Indonesia. Malware ini juga menginfeksi perangkat di India, Australia, Prancis, Jerman, Italia, Rusia, dan beberapa negara lainnya.

Serangan malware ini sebagian besar (87,5%) mengincar perangkat Android yang menjalankan sistem operasi Android 11 atau versi sebelumnya. Perangkat dengan sistem operasi lawas sudah tidak menerima update keamanan lagi sehingga lebih mudah disusupi.

Android 11 jadi versi yang paling banyak terinfeksi, dengan persentase 21,4%. Selanjutnya diikuti Android 8 dan Android 5 yang masing-masing memiliki persentase 17,9%.

|

Sebaran malware Rafel RAT di Android Foto: Check Point

|

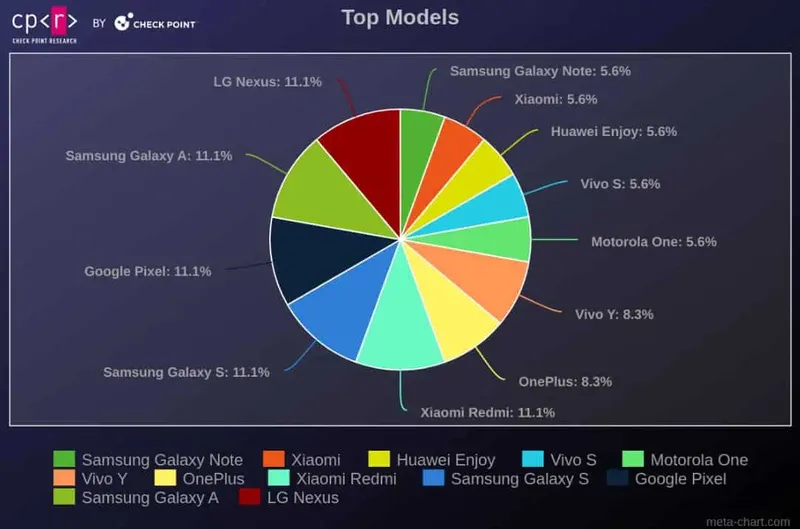

Check Point juga mengungkap daftar merek ponsel Android yang paling banyak menjadi korban serangan malware Rafel RAT. Hampir semua merek populer sudah terinfeksi malware ini, seperti Samsung, Xiaomi, Vivo, Huawei, Google, dan OnePlus.

|

Malware Rafel RAT disebarkan lewat berbagai metode. Sebagian besar kasus yang ditemukan Check Point adalah via download APK berbahaya yang menyamar jadi aplikasi media sosial dan messaging populer, seperti Instagram dan WhatsApp, seperti dikutip dari Android Headlines, Rabu (26/6/2024).

Penjahat siber juga meniru aplikasi e-commerce dan antivirus untuk mendistribusikan malware. Setelah diinstal, malware alkan meminta akses terhadap izin yang sensitif, seperti pengecualian dari optimalisasi baterai dan agar diizinkan berjalan di background.

Setelah itu penjahat siber akan menentukan langkah selanjutnya. Mereka bisa mengaktifkan ransomware untuk mengunci perangkat menggunakan enkripsi sehingga hanya bisa diakses oleh penjahat, mengunci layar sehingga ponsel tidak bisa digunakan, hingga menghapus semua file di direktori tertentu.

Peneliti Check Point menemukan dari 10% kasus yang diamati, penjahat siber mengeluarkan perintah ransomware. Penjahat siber bisa menghapus riwayat panggilan, mengubah wallpaper untuk menampilkan pesan khusus, mengunci layar, mengaktifkan getaran, dan mengirimkan SMS berisi pesan untuk ‘menyelesaikan masalah ini’.

Pengguna Android diimbau untuk tidak download APK dari sumber yang tidak jelas, jangan klik URL yang ada di SMS dan email secara sembarangan, dan scan aplikasi menggunakan Play Protect sebelum dibuka.

(vmp/vmp)